Ausgangslage:

SEPPmail Secure E-Mail Gateway soll in Verbindung mit Microsoft M365 / Exchange Online Umgebungen mandantenfähig betrieben werden.

Lösung:

Hierfür sind zwingend Certificate based Connectors (CBC) zu verwenden. Dies verhindert unter Umständen auftretende E-Mail-Loops zwischen den jeweiligen Managed Domains unterschiedlicher Mandanten (Customers). Die Exchange Online Outbound Connectoren müssen in einem mandantenfähigen Szenario eindeutig identifizierbar sein.

Hierfür muss ein individuelles SSL-Zertifikat pro Managed Domain konfiguriert werden. Dieses SSL-Zertifikat wird für die Konfiguration des Exchange Online Outbound Connector verwendet.

Das SSL-Zertifikat muss im CN-Attribut auf den Domänen-Namen der jeweiligen Managed Domain ausgestellt werden. Der Einsatz von Wildcard-Zertifikaten ist möglich.

Sollen mehrere Domains im gleichen Microsoft Tenant den SEPPmail Connector teilen, muss das gleiche SSL-Zertifikat bei allen Managed Domains importiert werden.

Konfigurationsanpassung in Exchange Online

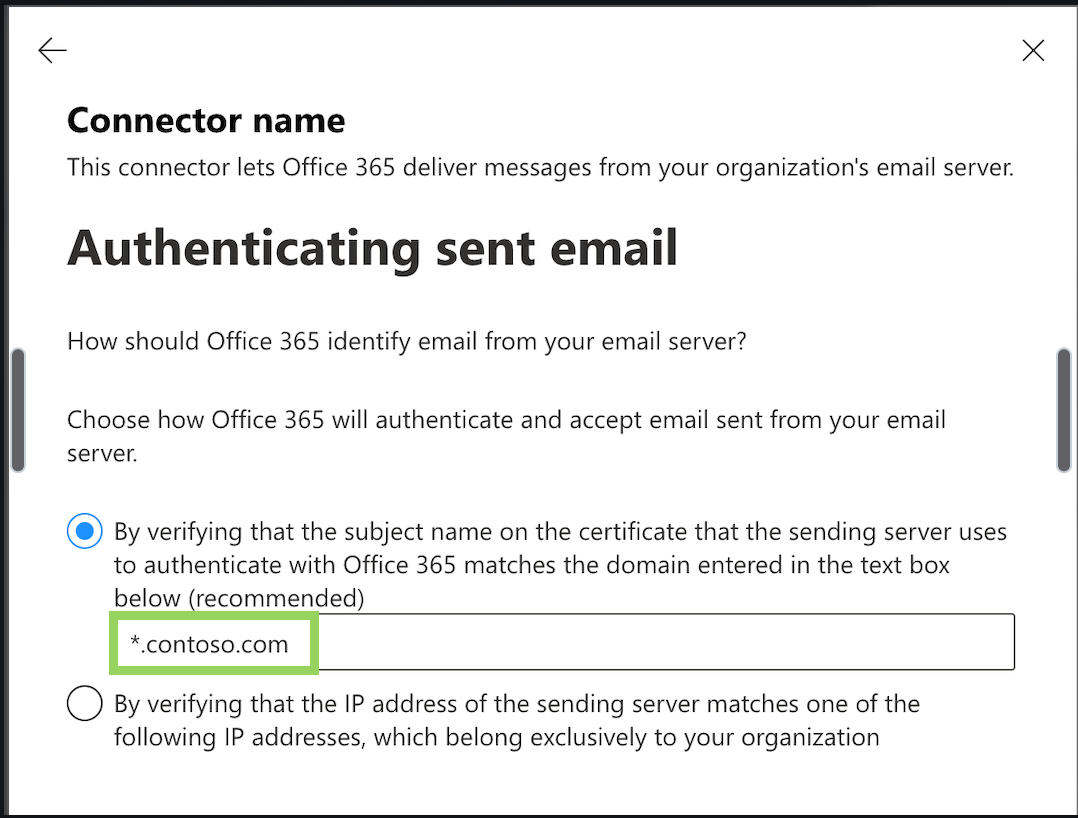

Exchange Online >> Mail Flow >> Connectors >> [SEPPmail] Appliance -> ExchangeOnline] >> How to identify email sent from your email server >> Edit sent email identity

Beim ersten Punkt «By verifying that the the subject name on the certificate...» die *.domain.tld pflegen

Beispiel mit CN=securemail.domain.tld

certificate based connectors (CBC) mit dem SEPPmail365 powershell moduLE konfigurieren

Die folgende Anleitung gilt für alle on-premise SEPPmail Secure E-Mail Gateways mit Parallel-Anbindung an Exchange Online.

Beispiel:

PS > New-SM365Connectors -SEPPmailFQDN 'securemail.provider.com' -TLSCertificateName '*.provider.com' -CBCcertName '*.contoso.com'

Erklärung der Powershell-Parameter

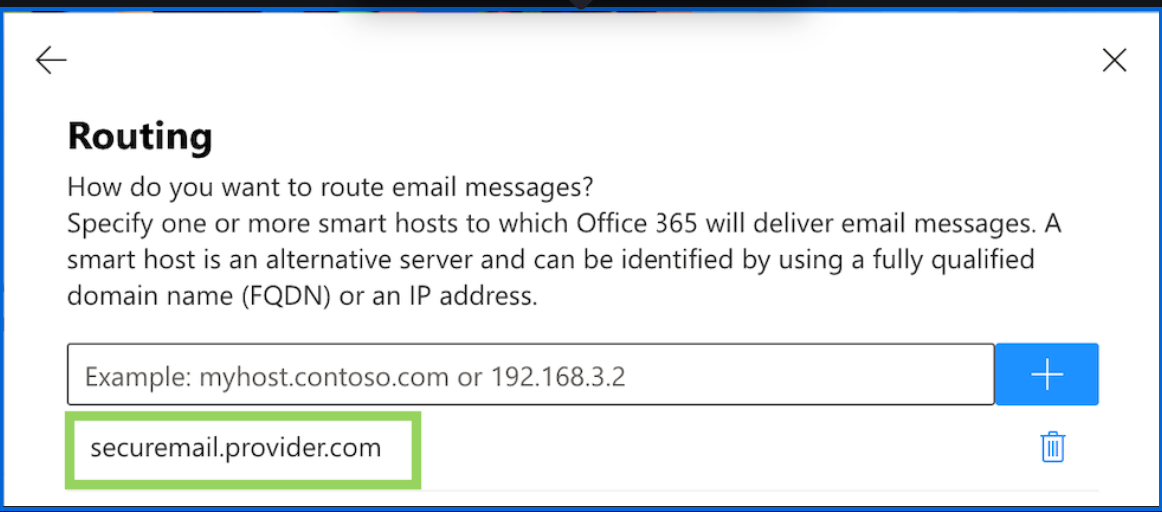

-SEPPmailFQDN

Der Wert des Parameters -SEPPmailFQDN legt den Smart Host fest, an den Office 365 E-Mail-Nachrichten zustellt. Dies muss der öffentliche Hostname (DNS A-Eintrag) des SEPPmail Secure E-Mail Gateways sein. IP-Adressen werden nicht unterstützt.

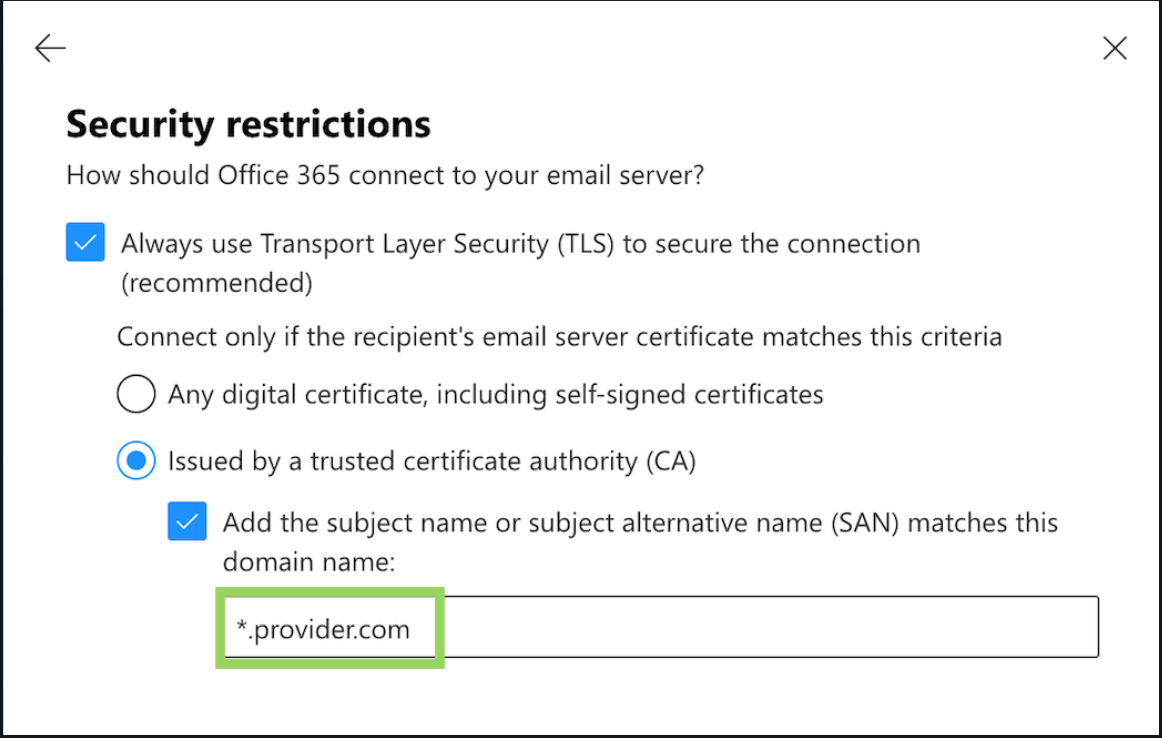

-TLSCertificateName

Der Wert des Parameters -TLSCertificateName muss mit dem globalen SSL-Zertifikat des SEPPmail Secure E-Mail Gateways übereinstimmen. Entweder der Subject Name (CN) oder der Subject Alternative Name (SAN) muss mit dem öffentlichen Hostnamen des SEPPmail Secure E-Mail Gateways übereinstimmen. Das globale SSL-Zertifikat kann konfiguriert werden unter SSL.

Dieses SSL-Zertifikat muss die folgenden Kriterien erfüllen:

•Das Zertifikat darf nicht abgelaufen oder widerrufen sein.

•Der Subject Name (CN) oder Subject Alternative Name (SAN) muss mit dem öffentlichen Hostnamen des SEPPmail Secure E-Mail Gateways übereinstimmen.

•Der Widerrufsstatus muss überprüfbar sein (CRL oder OCSP).

•Das Zertifikat muss von einer vertrauenswürdigen Zertifizierungsstelle signiert sein.

Wenn eines der oben genannten Kriterien nicht erfüllt ist, können keine E-Mail-Nachrichten von Exchange Online an das SEPPmail Secure E-Mail Gateway zugestellt werden.

-CBCcertName

Der Wert des Parameters -CBCcertName muss mit dem Namen des Zertifikatsinhabers auf dem M365-Mandantenspezifischen Zertifikat übereinstimmen.

Wenn mehrere Domänen über den Inbound-Connector geroutet werden, müssen alle verwalteten Domänen mit demselben Zertifikat konfiguriert werden. Der Zertifikats-Subjektname muss den Domänennamen einer Domäne enthalten, in der Regel die Standarddomäne im M365-Mandanten. Das mandantenspezifische SSL-Zertifikat für den Inbound Connector kann konfiguriert werden unter Add / Edit Managed Domain > SSL certificate.

Dieses SSL-Zertifikat muss die folgenden Kriterien erfüllen:

•Das Zertifikat darf nicht abgelaufen oder widerrufen sein.

•Der Subject Name (CN) muss mit einer Domain im M365 Tenant übereinstimmen. Wildcard-Zertifikate sind möglich.

•Der Widerrufsstatus muss überprüfbar sein (CRL oder OCSP).

•Das Zertifikat muss von einer vertrauenswürdigen Zertifizierungsstelle signiert sein.

Weitere Informationen zum Stichwort «Exchange Online Tenant attribution» in der MS365 Documentation

Office 365 message attribution

Updated requirements for smtp relay through Exchange Online