Ausgangssituation:

Kundenseitig besteht der Wunsch, die Funktion des bestehenden on premises SEPPmail Secure E-Mail Gateway von Parallel-Betrieb auf Inline-Betrieb umzustellen.

Vorarbeiten

•Fall noch nicht vorhanden, erstellen Sie einen DNS PTR-Record für die Public IP-Adresse des SEPPmail Secure E-Mail Gateway.

•Setzen Sie die TTL von den DNS Records SPF und MX auf 300s herab (mindestens 1 Tag vor der Umstellung).

•Prüfen Sie folgende Einstellungen Ihrer SEPPmail Secure E-Mail Gateway und passen Sie diese Einstellungen entsprechend an, wenn nötig:

oMail System > Outgoing Server > Use built-in mail transport agent (ist aktiviert)

oMail System > SMTP Settings > SMTP server banner string (PTR-Record eintragen)

oMail System > SMTP Settings > SMTP server HELO string (PTR-Record eintragen)

oMail System > Managed Domains > Send internal mails (between two managed domains) to the smarthost of the sending managed domain: [Use Domain settings]

oMit Save bestätigen.

•Erstellen Sie ein neues Extended Field für ein mögliches Preempt auf Customer Domain Ebene über Mail Processing > Extended Fields:

oName: disable_delivery

oType: boolean

oDefault Value: false

oAssigned Tenants: -

oAssigned managed domains: -

•Erstellen Sie einen neuen Custom Command über Mail Processing > Custom macros and commands for all e-mails BEFORE processing:

Zeile |

Code |

|---|---|

01 |

internal(); |

02 |

incoming(); |

03 |

if (compare_extended_field('disable_delivery','eq:r','true')) { |

04 |

log (1,'temporary disabled delivery from recipient'); |

05 |

drop('422','Service temporary not available'); |

06 |

} |

07 |

if (compare_extended_field('disable_delivery','eq:s','true')) { |

08 |

log (1,'temporary disabled delivery from sender'); |

09 |

drop('422','Service temporary not available'); |

10 |

} |

11 |

if (compare_extended_field('disable_delivery','eq','true')) { |

12 |

log (1,'temporary disabled delivery'); |

13 |

drop('422','Service temporary not available'); |

14 |

} |

Migration

A. Folgende Änderungen sind auf Ihrem SEPPmail Secure E-Mail Gateway für die zu migrierende Customer Domain durchzuführen:

•Mail System > Managed Domain Settings [domain] > Send ALL outgoing mails from this domain to the following SMTP server (optional): das Feld muss leer bleiben.

•Konfigurieren Sie das Extended Field disable_delivery mit dem Value „true“ in den Customer Settings für die zu migrierende Managed Domain über Customers > Extended Fields.

B. Folgende Änderungen sind im Exchange Online des Kunden zu ändern:

•Löschen der Transport Rules mit dem SEPPmail365 Powershell Module (Parallel)

•Löschen der Connectoren mit dem SEPPmail365 Powershell Module (Parallel)

•Erstellen Sie 2 neue Partnerconnectoren (inbound und outbound)

C. Folgende Änderung ist im DNS des Kunden durchzuführen:

•MX-Record muss auf den PTR-Record des SEPPmail Secure E-Mail Gateway umgestellt werden

Abschluss der Arbeiten

Wurde die Migration erfolgreich abgeschlossen, muss die Auslieferung durch Konfiguration des Extended Field disable_delivery mit dem Value „false“ wieder aktiviert werden. Die Änderung ist in den Customer Settings durchzuführen unter Customers > Extended Fields.

Mögliche Probleme

Internal mail handling ohne outgoing Smarthosts

Die Managed Domain ist inline. Eine T2T Encryption funktioniert nicht, wenn das Managed Domain Setting Send ALL outgoing mails from this domain to the following SMTP server (optional) leer ist. Im Inline-Mode ist es notwendig das Feld leer zu lassen, da es keinen Smarthost gibt.

Hinweis zu DKIM

Sollte die DKIM Signatur in Exchange Online aktiviert sein, muss auf dem SEPPmail Secure E-Mail Gateway der Custom Command wie hier beschrieben implementiert werden.

Ergänzend sollte ein DKIM-Key auf dem SEPPmail Secure E-Mail Gateway für die Customer Domains im Inline-Mode erstellt werden.

Anleitung zur Anbindung der Partner-Connectoren

A. Connector hinzufügen für die Verbindung von Office 365 in Richtung Partnerorganisation

[SEPPMAIL] EXCHANGEONLINE -> APPLIANCE (INLINE)

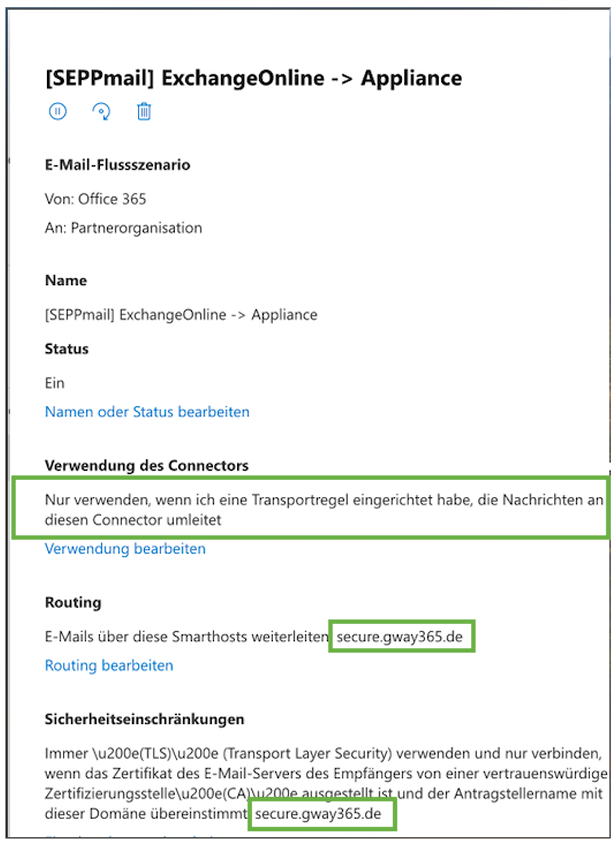

1. Neuer Connector mit Einstellungen „Office 365“ und „Partnerorganisation“.

2. Eindeutigen Connectornamen eingeben, beispielsweise „[SEPPmail] ExchangeOnline -> Appliance“

3. Verwendung des Connector setzen auf „Nur wenn ich eine Transportregel eingerichtet habe, die Nachrichten an diesen Connector umleitet“.

4. Routing auf „E-Mail über die diese Smarthosts weiterleiten“ setzen und einrichten.

5. Sicherheitseinschränkungen auf „Immer TLS...“ setzen, Option „Von einer vertrauenswürdigen Zertifizierungsstelle...“ setzen und einrichten.

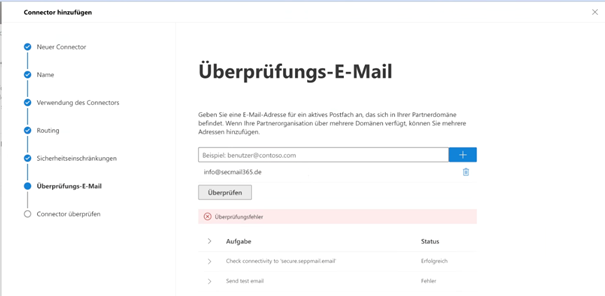

6. Überprüfungs-E-Mail eingeben.

Wichtig: beim Überprüfen gibt es hier immer eine Fehlermeldung. Diese ignorieren.

Ergebnis:

Transport Rule

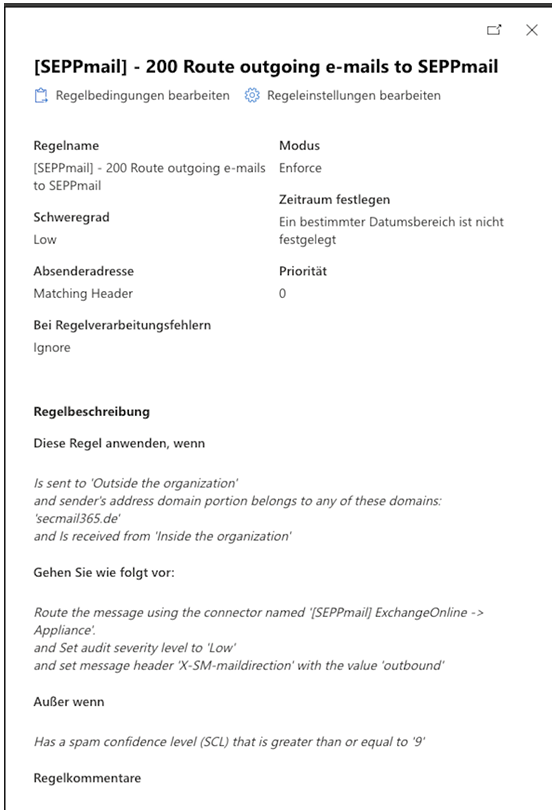

Regelname: [SEPPmail] - 200 Route outgoing e-mails to SEPPmail

Modus: Enforce

Schweregrad: Low

Absenderadresse: Matching Header

Bei Regelverarbeitungsfehlern: Ignore

Regelbeschreibung so konfigurieren, dass dieses Ergebnis herauskommt:

Diese Regel anwenden wenn:

Is sent to 'Outside the organization'

and sender's address domain portion belongs to any of these domains:

'secmail365.de'

and Is received from 'Inside the organization'

Gehen Sie wie folgt vor:

Route the message using the connector named '[SEPPmail] ExchangeOnline -> Appliance'

and Set audit severity to 'Low'

and set message header 'X-SM-maildirection' with the value 'outbound'

Außer wenn

Has a spam confidence level (SCL) that is greater than or equal to '9'

Ergebnis:

B. Connector hinzufügen für die Verbindung von Partnerorganisation in Richtung Office 365

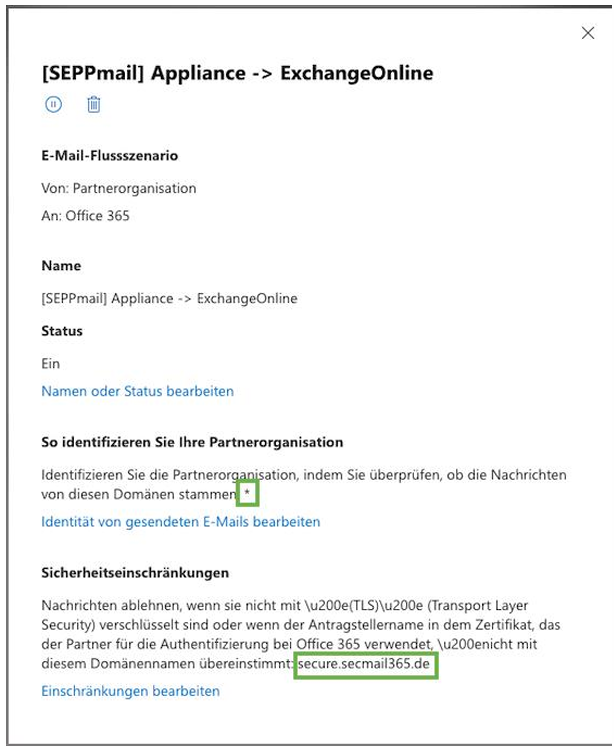

1. Neuer Connector mit der Einstellung „Partnerorganisation“.

2. Eindeutigen Connectornamen eingeben, beispielsweise „[SEPPMAIL] APPLIANCE -> EXCHANGEONLINE“, und Option „Aktivieren“ markieren.

3. Bei „Gesendete E-Mail wird authentifiziert“ die Option „Durch Überprüfung, ob die Absenderdomäne mit einer der folgenden Domänen übereinstimmt“ setzen und einrichten.

4. Sicherheitseinschränkungen auf „E-Mails zurückweisen, wenn sie nicht über TLS gesendet werden“ setzen, Option „Und anfordern, dass der Antragstellername...“ setzen und einrichten.

Der hier zu wählende Hostname ist abhängig vom SSL Zertifikat des SEPPmail Secure E-Mail Gateway:

•FQDN, hier beispielsweise secure.secmail365.com

•*.yourdomain.tld (wenn ein Wildcard-Zertifikat im Einsatz ist)

Ergebnis:

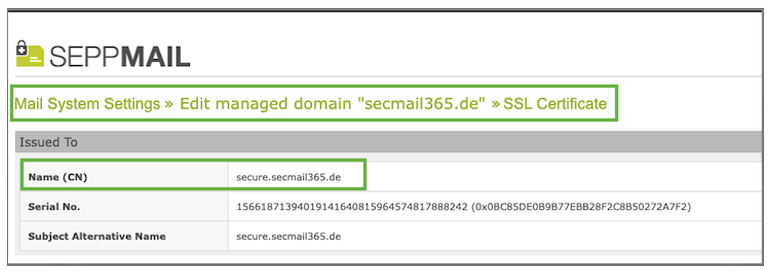

Konfiguration des CBC SSL-Zertifikates am SEPPmail Gateway

Unter Mail System Settings > Edit managed domain <name> > SSL Certificate:

Das Zertifikat muss im CN-Attribut mit dem konfigurierten Hostnamen der

Sicherheitseinschränkung des Connectors [SEPPmail] Appliance -> ExchangeOnline

übereinstimmen.

Damit ist die Anlage der Connectoren abgeschlossen.