Die SEPPmail Secure E-Mail Gateway-Instanz verwendet das ARC-Sealing. Jedes ARC-Siegel wird mit dem Master ARC Key des Gateways erstellt.

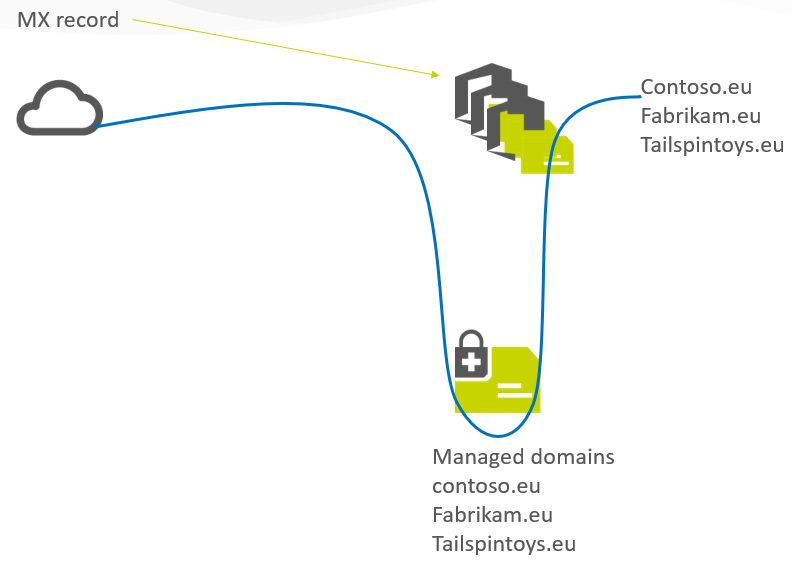

Mailfluss:

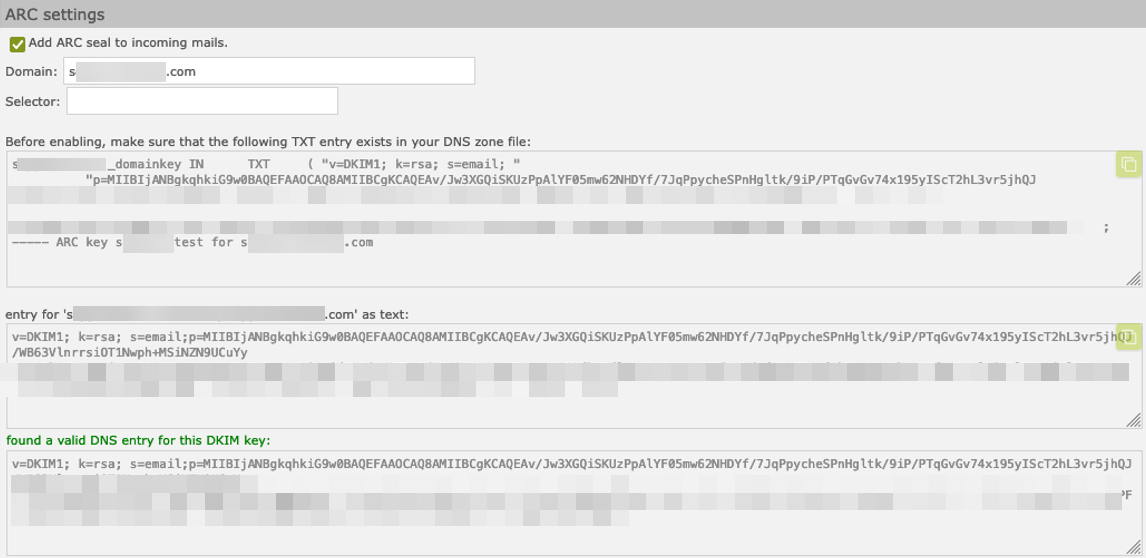

Konfiguration:

•Mail System > Add ARC seal to incoming mails

•Domain: Domain eingeben, deren DNS in der Kontrolle des MSP liegt

•Selector: «default»

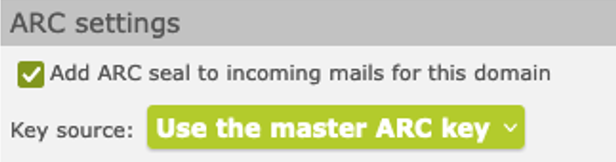

Einstellungen für jede Domain:

•Add ARC seal to incoming mails for this domain

•Key source: Use the master ARC key

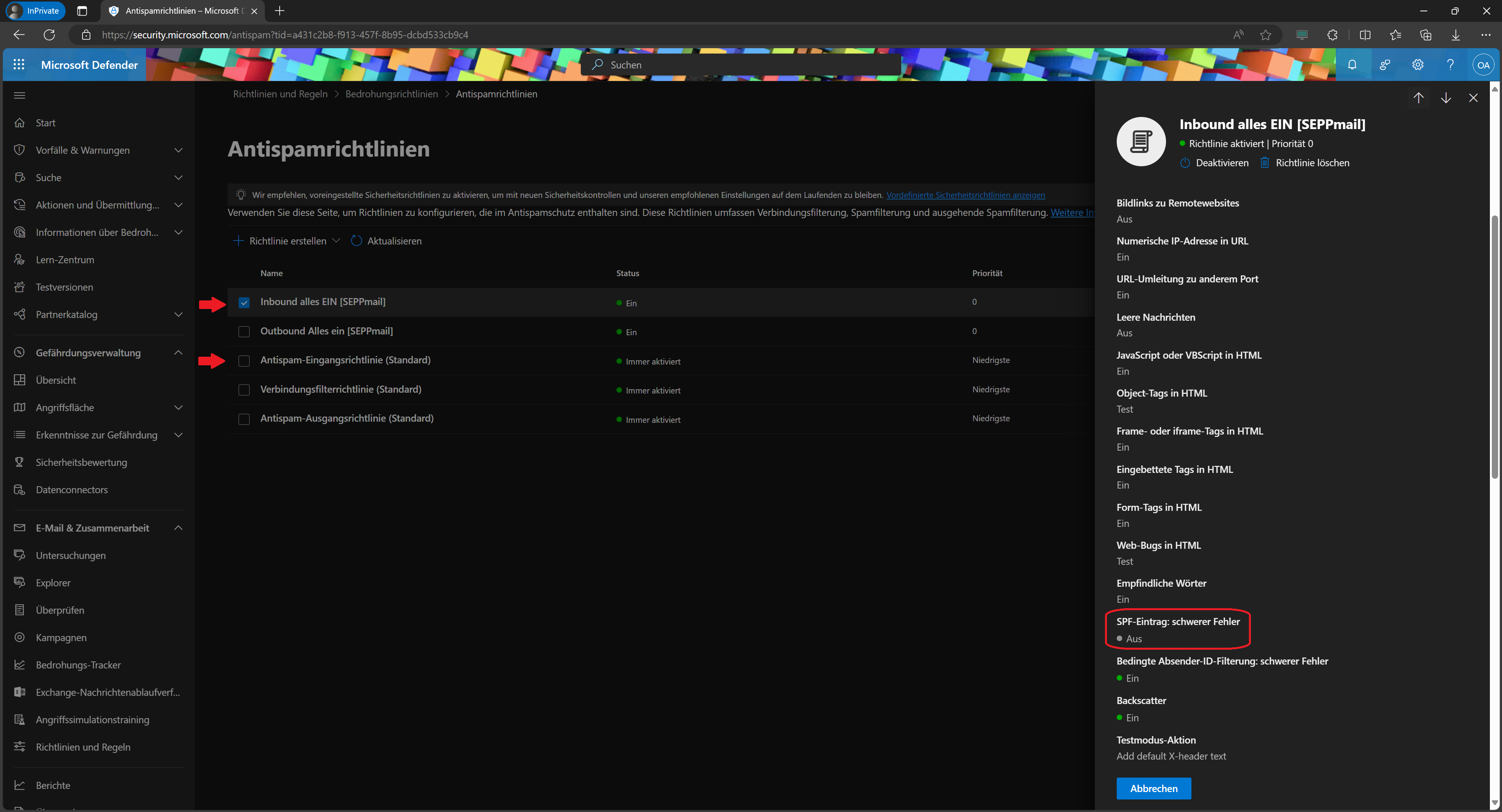

Hinweis zum SPF-Record: hard fail

Hinweis zum SPF-Record: hard fail

ARC Seals werden von Microsoft generell ignoriert, wenn die Einstellung SPF-Record: hard fail in einer der Antispam-Richtlinien aktiviert ist.

Hintergrund:

Wenn Sie in Exchange Online Protection (EOP) die Antispam-Richtlinie mit der Einstellung «SPF record: hard fail» konfigurieren, bedeutet dies, dass E-Mails, deren SPF-Validierung mit einem hard fail-Mechanismus ('-all') im SPF-Datensatz fehlschlägt, als Spam behandelt oder zurückgewiesen werden.

ARC (Authenticated Received Chain) ist ein Mechanismus, der verwendet wird, um E-Mail-Authentifizierungsergebnisse über Vermittler wie Mailinglisten oder Weiterleitungsdienste hinweg zu erhalten. Er wurde entwickelt, um Probleme zu lösen, die SPF, DKIM und DMARC haben, wenn eine E-Mail weitergeleitet oder von mehreren Mailservern bearbeitet wird.

Wenn Exchange Online Protection (EOP) eine E-Mail auswertet, prüft es den SPF-Eintrag der sendenden Domäne. Wenn der SPF-Eintrag einen Hard-Fail-Mechanismus ('-all') hat und die E-Mail die SPF-Validierung nicht besteht, wird sie gemäss der von Ihnen konfigurierten Richtlinie behandelt. Das ARC Seal, sofern vorhanden, liefert zusätzlichen Kontext zu den Authentifizierungsergebnissen der vorherigen Hops. Das Vorhandensein eines ARC Seals ersetzt jedoch nicht das SPF-Ergebnis (Hard Fail).

Wenn also eine E-Mail die SPF-Validierung mit einem «Hard Fail» ('-all') nicht besteht und Ihre Antispam-Richtlinie so konfiguriert ist, dass solche Fehlschläge als Spam behandelt oder zurückgewiesen werden, wird Exchange Online Protection diese Richtlinie unabhängig vom ARC Seal befolgen.

https://security.microsoft.com/antispam

Policies & rules > Threat policies > Anti-spam policies

PowerShell-Prüfung:

# MarkAsSpamSpfRecordHardFail should NOT be set

Get-HostedContentFilterPolicy Default | Select-Object MarkAsSpamSpfRecordHardFail

MarkAsSpamSpfRecordHardFail

---------------------------

Off

Screenshot mit Beispieleintrag «Inbound alles EIN [SEPPmail]»:

|

Hinweis: Beim Erzeugen der Konnektoren und Regeln über das PowerShell Modul SEPPmail365 werden keine Richtlinien angelegt oder verändert. |