|

Wichtig ist die aktuelle Policy des IronPort Systems zu verstehen, bevor Änderungen durchgeführt werden. |

Konfigurationsvorschlag

Alle einkommenden E-Mails werden von IronPort empfangen und auf SPAM und Viren geprüft. Alle soweit geprüften E-Mails werden an das SEPPmail Secure E-Mail Gateway weitergeleitet, wo diese gegebenenfalls entschlüsselt und zur IronPort zurück gesendet werden. Dort werden alle E-Mails (jetzt auch die entschlüsselten) nochmals Viren und SPAM geprüft und an das interne Groupware-System, zum Beispiel Microsoft Exchange oder IBM Domino, weitergeleitet.

Alternativ kann das IronPort-System veranlasst werden, verschlüsselte und/oder signierte E-Mails zu erkennen und nur diese an das SEPPmail Secure E-Mail Gateway umleiten. Alle anderen E-Mails werden direkt an das interne Groupware-System weitergeleitet.

Ausgehende E-Mails schickt das interne Groupware-System zu IronPort. Dieses leitet ausgehende E-Mails in jedem Fall zum SEPPmail Secure E-Mail Gateway weiter. Dort wird das Regelwerk gepflegt, welche E-Mails signiert und verschlüsselt werden sollen. Anschließend werden die ausgehenden E-Mails vom SEPPmail Secure E-Mail Gateway zurück zum IronPort-System geleitet, welches als einziges System E-Mails in Richtung Internet versendet.

Das Problem bei dieser Konfiguration ist, dass das SEPPmail Secure E-Mail Gateway in der Relay-Liste des IronPort-Systems stehen muss, da das SEPPmail Secure E-Mail Gateway ausgehende E-Mails in Richtung Internet versenden will. Für alle Hosts in der Relay-Liste von IronPort gilt automatisch immer die Outgoing Mail Policy. Nach der aktuellen Outgoing Policy findet dort keine Virenprüfung statt, so dass das SEPPmail Secure E-Mail Gateway Anbindung so keinen Zusatznutzen bringt.

Dazu gibt es zwei Lösungen:

1.Die Outgoing Mail Policy auf dem IronPort System wird so umgebaut, dass sie ähnlich aussieht wie die Incoming Policy. Das ist aber eine unschöne Lösung.

2.Sie konfigurieren einen speziellen Listener, über den das SEPPmail Secure E-Mail Gateway eingehende E-Mails einliefert. Auf diesem Listener darf das SEPPmail Secure E-Mail Gateway nicht in der Relay-Liste eingetragen sein. Dieser Listener kann zum Beispiel auf der bestehenden IP-Adresse 192.168.1.11 auf einen speziellen Port (zum Beispiel 10025) gebunden sein, oder auf einer weiteren IP-Adresse im IP-Netzwerk 192.168.1.0/24.

Die Umleitung kann man auf zwei Arten Implementieren:

3.per Content Filter

4.per Message Filter

Der Unterschied zwischen Message Filter und Content Filter ist, dass ein Message Filter immer auf die gesamte E-Mail angewendet wird. Hat eine E-Mail zum Beispiel mehrere Empfänger, so gilt die Aktion für alle Empfänger. Bei einem Content Filter kann man über verschiedene Policy-Einträge die E-Mail aufsplitten. Das sollte in unserem Fall keine Rolle spielen. Ein weiterer Unterschied ist, dass man im Message Filter erkennen kann, ob eine E-Mail verschlüsselt oder signiert ist und somit nur diese E-Mail zum SEPPmail Secure E-Mail Gateway umleiten kann.

Um die Lösung einfach und übersichtlich zu gestalten empfehlen wir, alle ausgehenden E-Mails zum SEPPmail Secure E-Mail Gateway weiterzuleiten (nicht nur die zu verschlüsselnden oder signierenden E-Mails) und mit einem Content Filter zu arbeiten.

Konfiguration

IronPort

•Bestehender Listener mit SEPPmail Secure E-Mail Gateway in der Relay-Liste

•Neuer Listener Incoming SEPPmail Secure E-Mail Gateway mit SEPPmail Secure E-Mail Gateway nicht in der Relay-Liste

Incoming Contentfilter : IncomingSEPPmail Secure E-Mail Gateway

(normalerweise nicht notwendig: Receiving Listener = IncomingMail AND)

Remote IP IS NOT \[IP von SEPPmail Secure E-Mail Gateway 1\]

AND

Remote IP IS NOT \[IP von SEPPmail Secure E-Mail Gateway 2\]

(optional, falls Sie nur eine Ihrer Domänen über SEPPmail Secure E-Mail Gateway

betreiben lassen wollen: AND Envelope Recipient

ends with @securemailcustomer.ch )

Action: Send to Alternate Destination Host: \[Cluster IP der beiden SEPPmail Secure E-Mail Gateway\]

SEPPmail Secure E-Mail Gateway

Das SEPPmail Secure E-Mail Gateway ist so einzurichten, dass eingehende E-Mails an den Incoming SEPPmail Secure E-Mail Gateway Listener geschickt werden.

Menü Mail System: Siehe Zu verwaltende E-Mail Domänen einrichten.

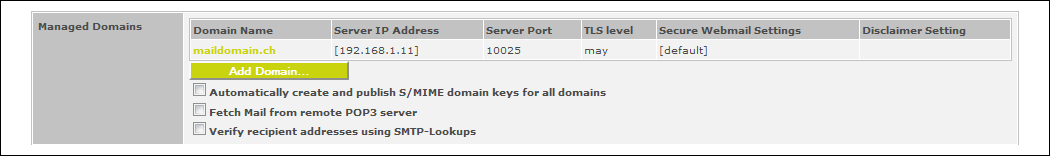

Sektion Managed domains

Das Problem hier ist, dass im SEPPmail Secure E-Mail Gateway Konfiguration nur eine einzige IP-Adresse angegeben werden kann, wohin die eingehenden E-Mails weitergeleitet werden, also nicht beide Incoming IP-Adressen Ihrer IronPorts. Hierzu ist es notwendig, einen (fiktiven) DNS-Eintrag zu erzeugen, welcher in beide IP-Adressen der IronPorts aufgelöst werden kann. Dieser fiktive DNS-Name wird als „Server IP address“ der E-Mail Domäne eingetragen.

Ausgehende E-Mail versendet das SEPPmail Secure E-Mail Gateway an den bestehenden Listener:

Siehe Ausgehenden E-Mail Verkehr steuern.

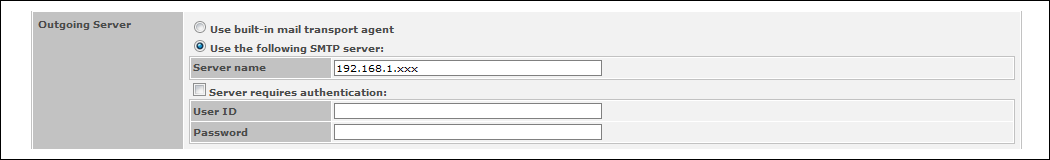

Sektion Outgoing server

Hier ist die IP-Adresse des Listeners anzugeben, bzw. wie oben ein Hostname, welcher auf beide Listener aufgelöst wird.

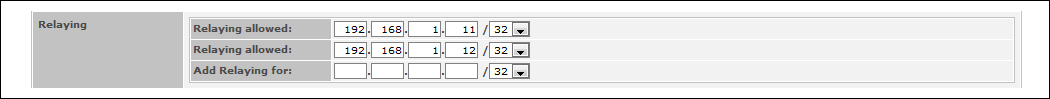

Für beide IP-Adressen der IronPort Systeme ist im SEPPmail Secure E-Mail Gateway die Relay-Berechtigung einzutragen. Siehe Mail Relaying.

Sektion Relaying

Die Konfigurationsbeschreibung für das SEPPmail Secure E-Mail Gateway - IronPort Anbindung wurde uns mit freundlicher Genehmigung bereit gestellt von:

AVANTEC AG

Badenerstrasse 281

CH-8003 Zürich